|

4000156919 |

��Դ�����`�Bܛ�� ���ߣ��M�N��ܛ�� �l(f��)����2014/10/15 �g�[�Δ�(sh��)��5124

һ���O�ð�ȫ�����ܴa��ԭ�t

����ϵ�y(t��ng)���ܴa�����ʮ����Ҫ�����ǵֿ������ĵ�һ���������҂���횰��ܴa��ȫ���鰲ȫ���Եĵ�һ�������������δ�ܸ`ȡ��ϵ�y(t��ng)�ܴa����ô���Ͳ��ܺܺõغ�ϵ�y(t��ng)�M�н�����Ϣ����ϵ�y(t��ng)���ܲ�ȡ�����ֵķ���Ҳ�Ͳ����ˡ���ˣ�����O�ð�ȫ���ѵ��ܴa�����а�ȫ���ѵ��ܴa����Ҫ�������ķ����(n��i)�ݵ����N��

����ĸ

С����ĸ

��(sh��)��

����ĸ��(sh��)�ֵ��ַ�������c��̖��

��ȫ���ܴa߀Ҫ�������е�Ҏ(gu��)�t

��ʹ����ͨ�����ֻ��ǷQ

��ʹ����ͨ�Ă�����Ϣ������������

�ܴa�ﲻ�����؏͵���ĸ��(sh��)��

����ʹ�ð˂��ַ�

���⣬��ԓ߀Ҫ���Ñ�42������һ���ܴa��

�����e���f�������ܴa����Ҫ�ԣ����O�ܴa�O�Þ�6λ�����������傀��ĸ��һλ��(sh��)�ֻ��̖�����t������Ԍ�����163�|�N�����^�@ֻ������Փ���㣬���H���ܴa���@��Ҏ(gu��)�ɵöࡣ���磬Ӣ�ij����~�l�s5000�l����5000���~����ȡһ����ĸ�cһ���ַ��ϳɿ���H��688�f�N�����ԣ���һ�_ِ�P600��CPU���l����Ӌ��C��ÿ����\��10�f�Σ��t�ƽ�r�g�H��1��犣���ʹ���øF�e������Ҳֻ��9��С�r�����6λ�ܴaʮ�ֲ��ɿ���������8λ�ܴa�������߂���ĸ��һλ��(sh��)�ֻ��̖�����f������ȫ�ƽ⣬�t��Ҫ��������ĕr�g����ˣ��ܴa��Ҫ��ȫ����(sh��)�֣���Ҫ���Լ�����Ӣ��������Ҫ���ֵ��ϵ��~��һ��Ҫ��(sh��)�ֺ���ĸ����A�s������ü���@#$%!&*?֮��ַ���

������Ώ���ʹ�ð�ȫ���ѵ��ܴa

WindowsNT/2000ϵ�y(t��ng)��Ĭ�J���������S�κ��ַ����ַ��������ܴa�������ո��@���ஔ����ȫ�ģ������҂�ͨ�^��ע�Ա�ʹ���Ñ��O�����ܴa�б��ͬ�r������ĸ�͔�(sh��)�֣��Ķ�����ϵ�y(t��ng)�İ�ȫ�ԡ����w�O�����£�

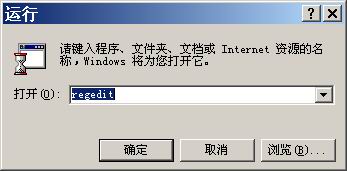

�����ڡ��_ʼ�����\�С��ˆ���ݔ��regedit.exe�������D��

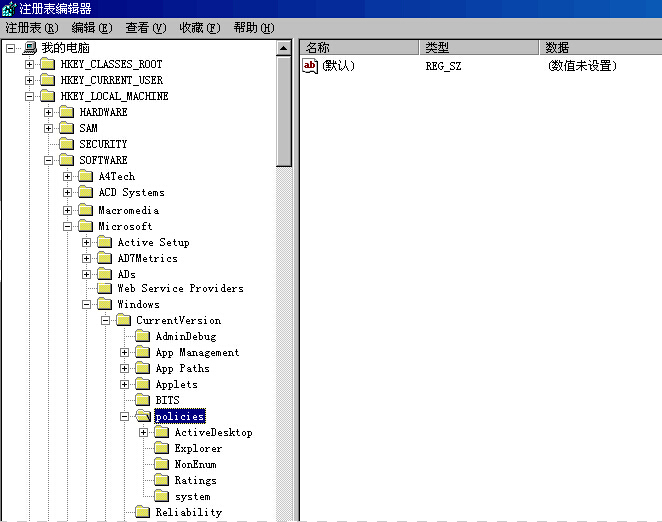

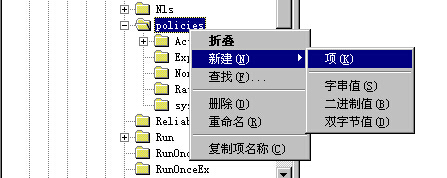

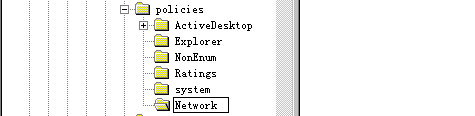

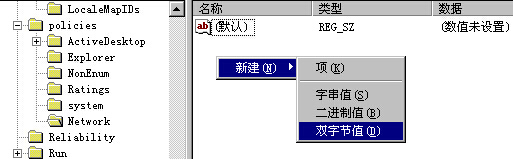

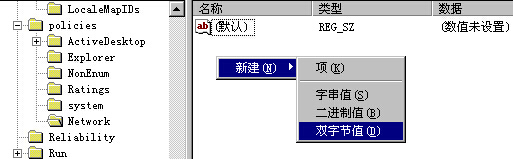

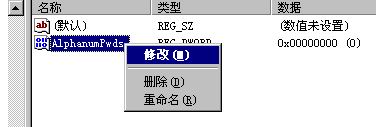

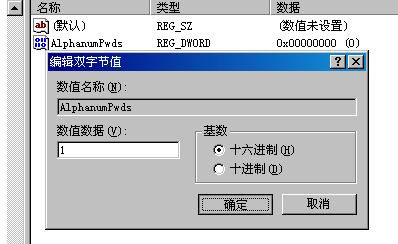

Ȼ���M�����I�� HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Policies �½�Network���I��헣� ���҂�(c��)�������½������I�x���½�����һ������AlphanumPwds���p�ֹ�(ji��)������ϵ�y(t��ng)�IJ�ͬ�������IJˆο����в�ͬ��Dwordͬ�ӱ�ʾ�p�ֹ�(ji��)��ֵ�������I�x���½����� ��(sh��)ֵ��1���ɡ�

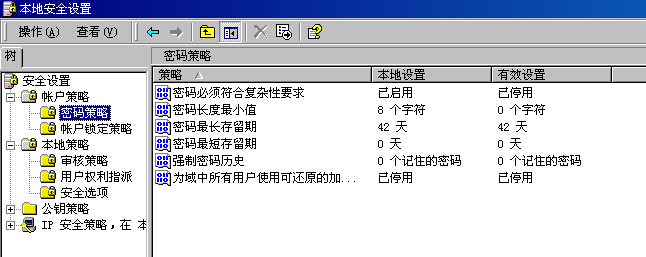

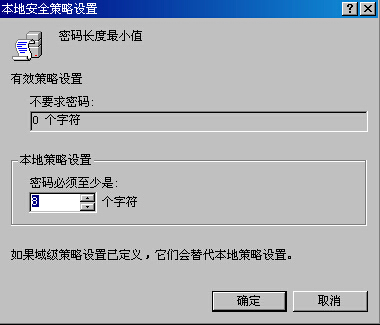

��ע�����挢���д�������ע�Ա����������^�����ψD������ƣ��Ͳ��ٲ��ÈDʾ����ע�Ա���헽�����£� ���Q�� ָij��ֵ�Ę�ʾ���������ψD��AlphanumPwds �� ��ͣ� ָԓ���Q�Ĕ�(sh��)��(j��)��ͣ��������N��REG_SZ �ַ����ͣ����Ĕ�(sh��)��(j��)�������ַ�����REG_BINARY ���M�Ɣ�(sh��)��(j��)��ͣ����Ĕ�(sh��)��(j��)��ֻ����0��1�ĽM�ϣ� REG_DWORD ���p�ֹ�(ji��)��(sh��)��(j��)��ͣ����Ĕ�(sh��)��(j��)������ʮ���M�Ɣ�(sh��)��(j��)�� ��(sh��)��(j��)�� ��ʾԓֵ�ă�(n��i)�ݡ� �҂�߀�������ܴa�������M�����P���O�á� �ڡ�������塱 ���������ߡ� �����ذ�ȫ���ԡ� ���������ԡ��еġ��ܴa���ԡ��� �p����Ҫ���ĵ��Ŀ���������ܴa�L����Сֵ��

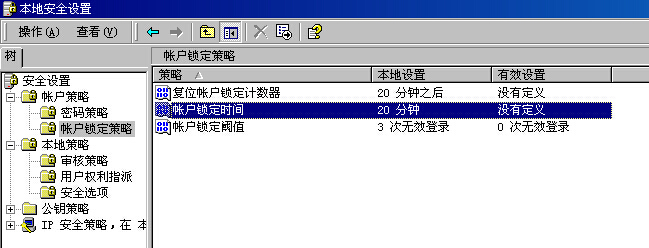

�c�_���Ϳ����ˡ� ��������IJ��E�������O�ã� �ܴa���s��Ҫ�� ���� �ܴa�L����Сֵ 8λ �����ܴa�vʷ 5�� �����ܴa�vʷ 42�� ע�����헕������ϵ�y(t��ng)�IJ�ͬ���O�����Q�ȕ����M��ͬ�������x��һ�ӡ� ���Ո������Ӌ��C��Ч�� ��������O�ð�ȫ�Ď�̖���� ����Windows NTϵ�y(t��ng)���ԣ���̖���Ե��O����ͨ�^���Ñ��������팍ʩ�ģ����Ñ��������IJˆ����x���Ñ����ޣ������O���ܴaʹ�Õr�g���L���Լ��B�m(x��)���ʧ������i���C�Ƶȡ����w�����ǣ� ������ı��ذ�ȫ���Ծ�������_���������ԡ����������D��ʾ��

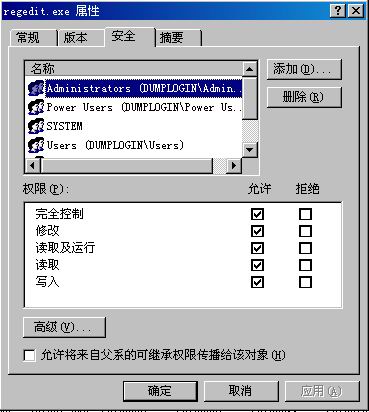

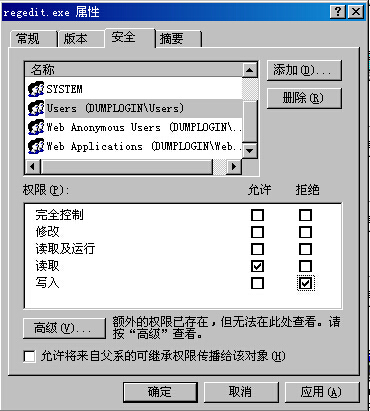

�ġ�ϵ�y(t��ng)�ļ����ķ�� ��Ҫ�o�ļ��O�Ù��ĕr��Ҫ���ȱ��Cԓ�օ^(q��)��ʽ��NTFS��Windows NT���ļ�ϵ�y(t��ng)������Ȼ��Ҳ����ʹ���ļ��������FAT����ʽ������FAT�ļ�ϵ�y(t��ng)�]�Ќ��ļ����L���������κ����ƣ�F(xi��n)ATֻ����Щ�������v����ȫҪ���^�͵���r��ʹ�á���NTFS�ļ�ϵ�y(t��ng)�У�����ʹ�Ù��ތ����ļ��M�б��o�����ҿ���ԓ���ޑ��õ������L���;W(w��ng)�j�L���С���NTFS�ļ�ϵ�y(t��ng)�ϣ����Ԍ��ļ��O���ļ����ޣ���Ŀ��O��Ŀ䛙��ޣ�����ָ�������L���ĽM���Ñ��Լ����S���L���ȼ��r�� �����ʩ��NTFS���ļ�ϵ�y(t��ng)��ʽ����ͨ�^ϵ�y(t��ng)���YԴ������ֱ�Ӂ������ļ��İ�ȫ���O��Ŀ䛻��ļ��ę��ޡ� ��regedit.exe�ļ����������I�x���ԡ��� �ڡ���ȫ���˺������x��ͬ�M�����Q���Ϳ��Ը�������������ԓ�ļ��IJ������ޡ� �����ļ����ę����Է�������N���xȡ���Ñ������xȡԓ�ļ��ă�(n��i)�ݣ������루�Ñ����Ԍ��딵(sh��)��(j��)��ԓ�ļ��У����xȡ����(zh��)�У��Ñ����Ԉ�(zh��)��ԓ�����ģ��Ñ�������ԓ�ļ���(n��i)�ݣ������h��������ȫ���ƣ��������Й����У�����ˣ��m��?sh��)؞鲻ͬ���Ď�̖�����������L�����ޣ��ڡ����S�������ܽ^���ڷքe�����D�������ļ�ϵ�y(t��ng)�İ�ȫ�����P��Ҫ�ġ�

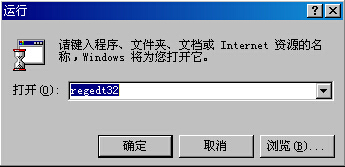

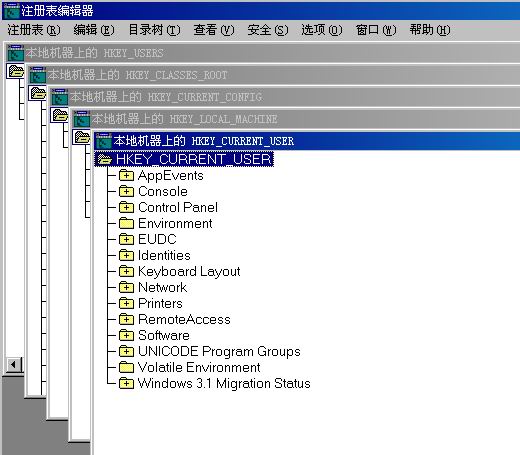

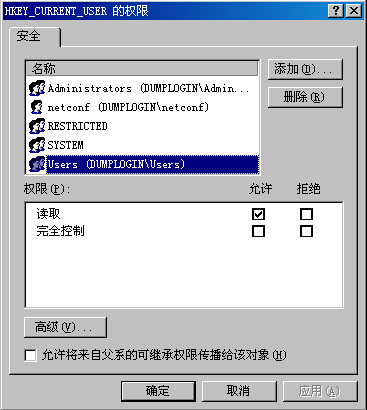

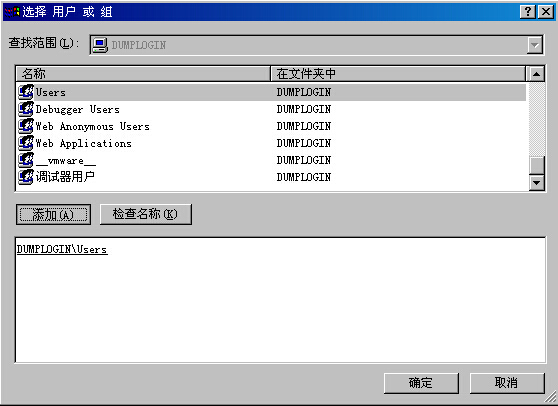

�塢��α��oע�Ա��İ�ȫ Windows NT/2000�е�ע�Ա���Registry����һϵ�еĔ�(sh��)��(j��)���ļ�����Ҫ�惦�� ϵ�y(t��ng)���bĿ�\ System32\Config�£���Щע�Ա��ļ������ʹ惦�ڃ�(n��i)���У��@Щ�ļ��Ă��Ҳ�惦�� ϵ�y(t��ng)���bĿ�\Repair�¡������������úͿ���ϵ�y(t��ng)��(sh��)��(j��)��K��������ע�Ա��У�����Registry��ȱʡ�����O���nj��������ˡ�����ȫ���ơ���FullControl���͡���(chu��ng)������Create�����@�N�O�ÿ��ܕ��������Ñ�h��������Q��ע�Ա���Registry���ļ������ԣ����ע�Ա���ޛ]���O�úõ�Ԓ������ Windows NT/2000��ϵ�y(t��ng)�Ͳ���ȫ������҂���횿���ע�Ա����L���ࡣ ����ע�Ա���Registry�������h����������ֻ���ڱ����M��ע�ԣ����ܱ��h���L�������ƌ�ע�Ա���Registry�������ߵ��L�������w���������ļ��������O��ֻ���S�W(w��ng)�j����Tʹ��ע�Ա�������regedit.exe��regedt32.exe�������κ��Ñ�����ʹ�ã�߀��ʹ�õ���������ܛ��������Enterprise Administrator ��Mission Critical Software�����iסע�Ա���Registry�������߰ь�ע�Ա�ȱʡ�������Ñ����ܡ���ȫ���ơ��ę����ij�ֻ�ܡ��xȡ���� �ڡ��_ʼ�����\�С�����ݔ��regedt32���D�� ���O�҂���HKEY_CURRENT_USER֧���ij�һ���Ñ�ֻ���x���ڲˆ����x��ȫ�������ޡ� ���D�� �x��M�Ñ�users����win2000ϵ�y(t��ng)��Ĭ�Juers��һ���Ñ�������������б��Л]�ж��xusers�M���ޣ������x�����ӡ����~����ԓ�M�M�Й����O�ã�

ͬ�r�� HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\SecurePipeServers\winreg�@���I��ԓֻ���SAdministrators�M�ɆT�L�����ķ��������ψD�� �������R�e�Ñ�����ֹ������ꑣ���ԓ��HKEY_LOCAL_MACHINE \SYSTEM\CurrentControlSet\Control\LSA ���½�һ��DWORD���p�ֹ�(ji��)����͵�RestrictAnonymous헣����O����ֵ��1�����w����Ո��������ĈDʾ���� ���H�ϣ�������Ñ�����ע�Ա����@�N�����O�óɡ�ֻ�x���������oһЩ����ܛ�������S�����ڵĹ����Ԇ��}������Dlexpert�����d���ң�һ�����dܛ�����������d�ĕr�������ǰ���d��ַ����Ϣ���뵽ע�Ա����棬������O����ע�Ա���ęC�����\��ԓ�������F(xi��n)���d��ַ�o������ĬF(xi��n)��Q�k������ʹ��regedt32ܛ�����Ñ������Ļ�ȥ�����@��҂����h����Ҫ�������ϲ�Ҫ���b���\��������ϵ�y(t��ng)��ܛ����

��Դ�����`�B �gӭ��������

��һ�����£����gһ�����Á��������������ж���£�һ��

��һ�����£�������I(y��)�W(w��ng)�j�ܵ�������ԓ��η���